Consiga dispositivos endpoint resilientes y autorreparables

Absolute es el líder mundial y pionero en resiliencia de dispositivos endpoint. Capacite a su organización para resistir y recuperarse de las amenazas de ciberseguridad y los ataques a los dispositivos endpoint y las aplicaciones críticas instaladas.

Aspectos Destacados

Absolute Resilience™ combina todas las capacidades de Absolute Visibility™ y Absolute Control™ con funciones críticas de resiliencia para proteger los dispositivos endpoint frente a amenazas y vulnerabilidades, responder a brechas e incidentes de seguridad y permitir que la Aplicación Absolute Resilience detecte aplicaciones poco saludables para autorrepararlas de forma autónoma.

Aproveche la capacidad de la Aplicación Resilience para reparar o reinstalar automáticamente las aplicaciones críticas cuando se hayan desactivado o no se estén ejecutando en un estado saludable.

Tome medidas correctivas en todos los dispositivos aprovechando una biblioteca de cientos de scripts personalizados para acelerar sus esfuerzos de respuesta y recuperación.

Descubra datos confidenciales (por ejemplo, PII, PHI, IP de la empresa) en toda su flota de dispositivos e identifique los dispositivos que están sincronizando archivos confidenciales con servicios de almacenamiento en la nube.

Aproveche el equipo experto de Absolute Investigation para localizar y recuperar dispositivos robados en colaboración con las fuerzas de seguridad.

Determine el ROI en herramientas y suscripciones en línea comparando los patrones de uso de sus equipos. Identifique si los dispositivos acceden a sitios web o aplicaciones no seguros o inadecuados.

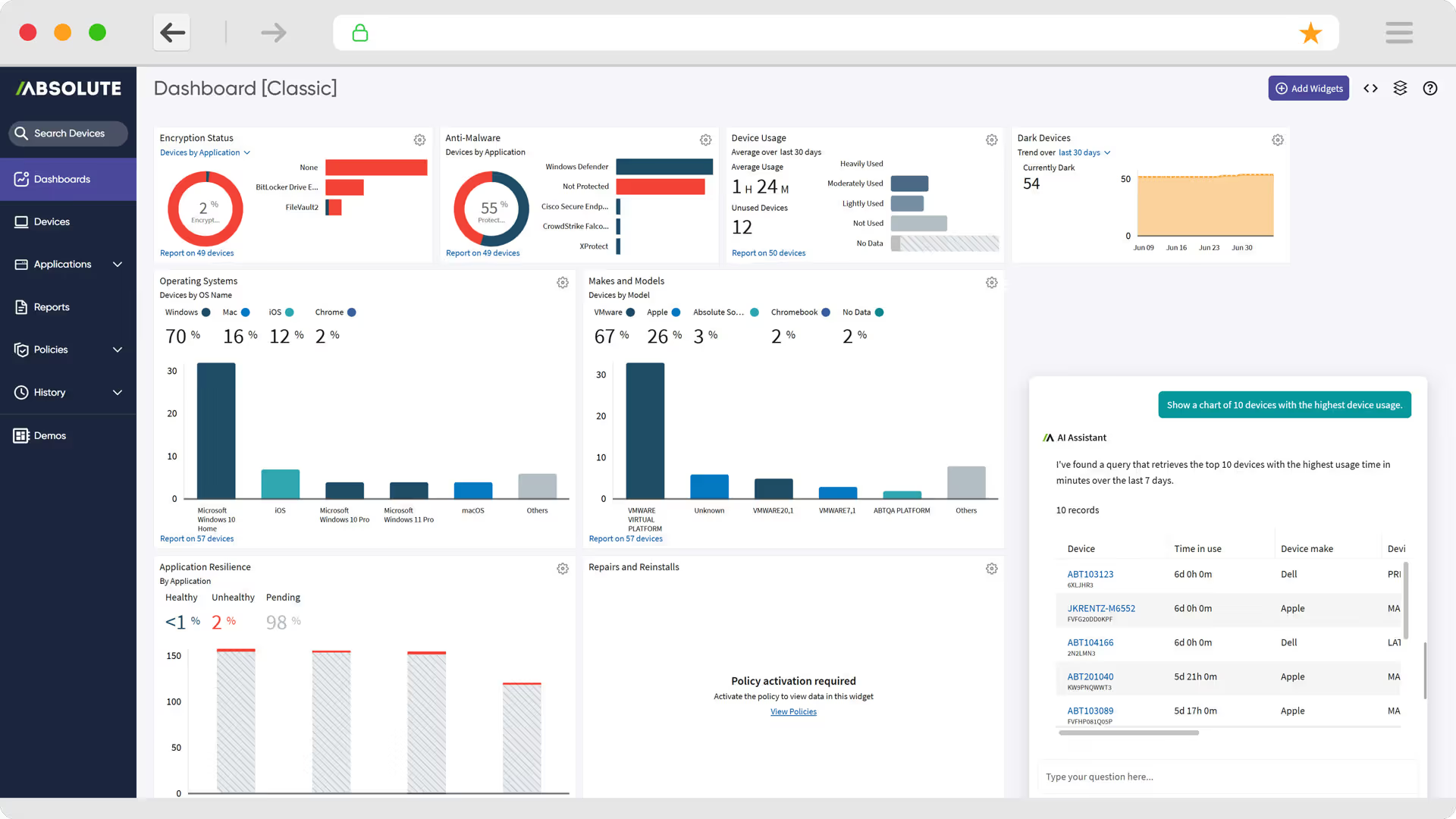

Configure custom visualizations to track current compliance status and historical trends related to devices and applications.

Obtain tailored endpoint, security and compliance information across your environment by asking questions to the Absolute AI Assistant.

Remedie sus dispositivos de forma remota y a escala

Haga que sus dispositivos endpoint sean resilientes a factores externos

- Aproveche las capacidades de la Aplicación Resilience para monitorear el estado y el comportamiento de las aplicaciones críticas; detecte si faltan, están dañadas o no se ejecutan; y repare o reinstale automáticamente los componentes cuando sea necesario, sin necesidad de intervención humana.

- Consulte y repare toda su flota de dispositivos para obtener información contextual precisa. Aborde dispositivos endpoint ocultos, ataques de ransomware y otras vulnerabilidades con automatización y scripts personalizados o preconfigurados de Absolute Reach.

No deje que sus dispositivos se conviertan en una carga

Minimice su exposición al riesgo

- Analice sus dispositivos endpoint en busca de datos confidenciales como información financiera, números de la seguridad social o propiedad intelectual. Sepa cuándo se encuentra en un dispositivo no seguro, incluso fuera de la red.

- Deje que el equipo de Absolute Investigations se asocie con las fuerzas de seguridad locales para dirigir la búsqueda de sus dispositivos perdidos o robados.

Audite el uso de herramientas y contenidos web

Obtenga información y analice el ROI

- Los análisis detallados del uso de la Web y del ROI demuestran cómo aprovechan los usuarios las herramientas Web para ayudarle a medir el valor. Identifique el acceso a contenidos inapropiados o inseguros que puedan plantear riesgos, compare patrones de uso y detecte el uso de aplicaciones Web no aprobadas.

Secure Endpoint FAQ

Absolute Secure Endpoint es una de las líneas principales de productos de nuestra compañía, y aprovecha la conexión inquebrantable proporcionada por Absolute Persistence® para permitir que el personal de IT y seguridad monitoree y aborde los problemas de las computadoras, y para que las computadoras y sus aplicaciones de misión crítica puedan autorrepararse. Esto ayuda con la gestión de IT, el fortalecimiento de la postura de seguridad de una empresa y el mantenimiento del compliance.

El portafolio de productos de Absolute Secure Endpoint contiene una variedad de paquetes de productos:

- Absolute Visibility

- Absolute Control

- Absolute Resilience

- Absolute Resilience for Security

- Absolute Resilience for Automation

- Absolute Ransomware Response

También pueden ofrecerse otras variantes, como Absolute Resilience for Student Devices, para satisfacer casos de uso específicos o necesidades de mercados geográficos concretos.

Absolute Resilience es la tercera edición de producto dentro del portafolio de Absolute Secure Endpoint. En comparación con Absolute Control, añade más capacidades para proteger endpoints frente a riesgos de IT o seguridad, responder a tiempos de inactividad inesperados debido a brechas e incidentes de seguridad, y permitir que Application Resilience monitoree y detecte automáticamente aplicaciones no saludables y las repare automáticamente.

Absolute Resilience for Security es la cuarta edición de producto dentro del portafolio de Absolute Secure Endpoint. Combina todas las capacidades de Absolute Visibility™, Absolute Control™ y Absolute Resilience™ con el módulo Patch, lo que permite a los equipos de IT y seguridad escanear su población de endpoints para evaluar el estado de los parches en relación con vulnerabilidades conocidas del sistema operativo y del software.

Absolute Resilience for Automation es la edición de producto más alta dentro del portafolio de Absolute Secure Endpoint, y ofrece remediación automatizada de vulnerabilidades del sistema operativo, software y seguridad para eliminar riesgos y reducir la superficie de ataque de una organización. Combina todas las capacidades de Absolute Visibility™, Absolute Control™, Absolute Resilience™ y Absolute Resilience for Security™ con dos funciones críticas: Remediate y Automate.

Absolute Ransomware Response es una oferta independiente que proporciona capacidades y servicios para evaluar la preparación frente al ransomware y la higiene cibernética de una organización en todos sus endpoints; garantiza que las aplicaciones de seguridad de misión crítica, como anti-malware y las herramientas de gestión de dispositivos, se mantengan saludables y con capacidad de autorreparación; y acelera la cuarentena y la recuperación de endpoints si ocurre un ataque de ransomware.

Los clientes pueden actualizar o cambiar a una versión inferior de sus suscripciones de producto entre Absolute Visibility, Control, Resilience, Resilience for Security y Resilience for Automation. Las capacidades son acumulativas y se habilitan mediante una clave de licencia de software.

Absolute Ransomware Response se ofrece como una solución independiente, principalmente para clientes con un alto enfoque en seguridad. Se ofrecen opciones complementarias para clientes de Absolute Control, Resilience, Resilience for Security y Resilience for Automation.

Absolute puede adquirirse a través de los principales fabricantes de dispositivos, revendedores y distribuidores. Contáctanos y con gusto te ayudaremos con este proceso.

Solicita un Demo