Absolute Visibility

組織ネットワークの内外を問わず、エンドポイントの可視性を向上させます

ITチームがエンドポイントを常に把握

現在の「どこでも働ける」時代には、エンドポイントの可視性が重要視されるようになりました。可視性の一貫性がないと、IT チームがユーザーの問題をサポートし解決することが難しくなります。多くのサイバー攻撃は、ファイアウォールやサーバーではなく、エンドポイントをターゲットにしているため、エンドポイントの可視化はより重要な意味を持ちます。

ハイライト

ハードウェアインベントリをレポート

ハードウェア属性に関する詳細のレポートとアラート、事前構築されたレポートとカスタムレポートの活用、新しいデバイスのアクティベーションと接続履歴の追跡、オフラインデバイスの進化の追跡が可能です。

インストールされたソフトウェアアプリケーションを追跡

デバイスにインストールされたソフトウェアを評価し、脆弱なアプリケーションやバージョン、ポリシーの非遵守、シャドー IT、ライセンスの非遵守の可能性を特定します。

デバイスのセキュリティを評価

デバイス全体の暗号化およびアンチウイルス/マルウェアのステータスを報告し、暗号化ステータスの時間的変化を監視します。

デバイス使用量を測定

さまざまなデバイスグループにおける 1日の平均的なデバイス使用量を評価し、使用率の低いデバイスや異常な使用状況を検出します。

ミッションクリティカルなアプリケーションの健全性を監視

Application Resilience カタログに掲載されているミッションクリティカルなアプリケーションの健全性ステータスをレポートします。

デバイスを追跡し位置を確認

組織ネットワークの内外を問わず、登録されたすべてのデバイスを確認できます。

デバイス、アプリ、データから真実を把握

コスト管理を容易に実現

- Absolute Persistence® テクノロジーによる常時接続のおかげで、何も見逃してしまうことはありません。

- 6 億台以上のエンドポイントのファームウェアに組み込まれたAbsolute は、アプリが改ざんされても健全な状態を保てるよう、自動的に修復、再インストールします。一貫した可視性が実現します。また、Absolute自体も自動復活します。

ハードウェアおよびソフトウェア資産のインベントリを自動的に作成し、ハードウェアのステータス、ソフトウェア、OS、ジオロケーション、Absolute が収集するその他の数百ものデータ・ポイントに関するレポートを作成します。

- デバイスとソフトウェアの使用状況に関するレポートにより、技術投資に対する ROI を最大化することができます。使用されていないデバイスを特定し、チーム全体で再利用することができます。

デバイスのある場所を、いつでも把握

可視性を確保

-

デバイスの位置情報を 365日間追跡し、紛失や盗難にあったエンドポイントを特定するのに役立ちます。緊急時でも、デバイスと位置情報をリアルタイムに更新します。

サイバーセキュリティ脅威や脆弱性をプロアクティブに阻止

インシデントが発生する前に脅威を特定します。エンドポイント暗号化、アンチマルウェア、その他のミッションクリティカルなアプリケーションに関するカスタマイズされたステータスレポートにより、従業員、顧客、監査人を満足させることができます。

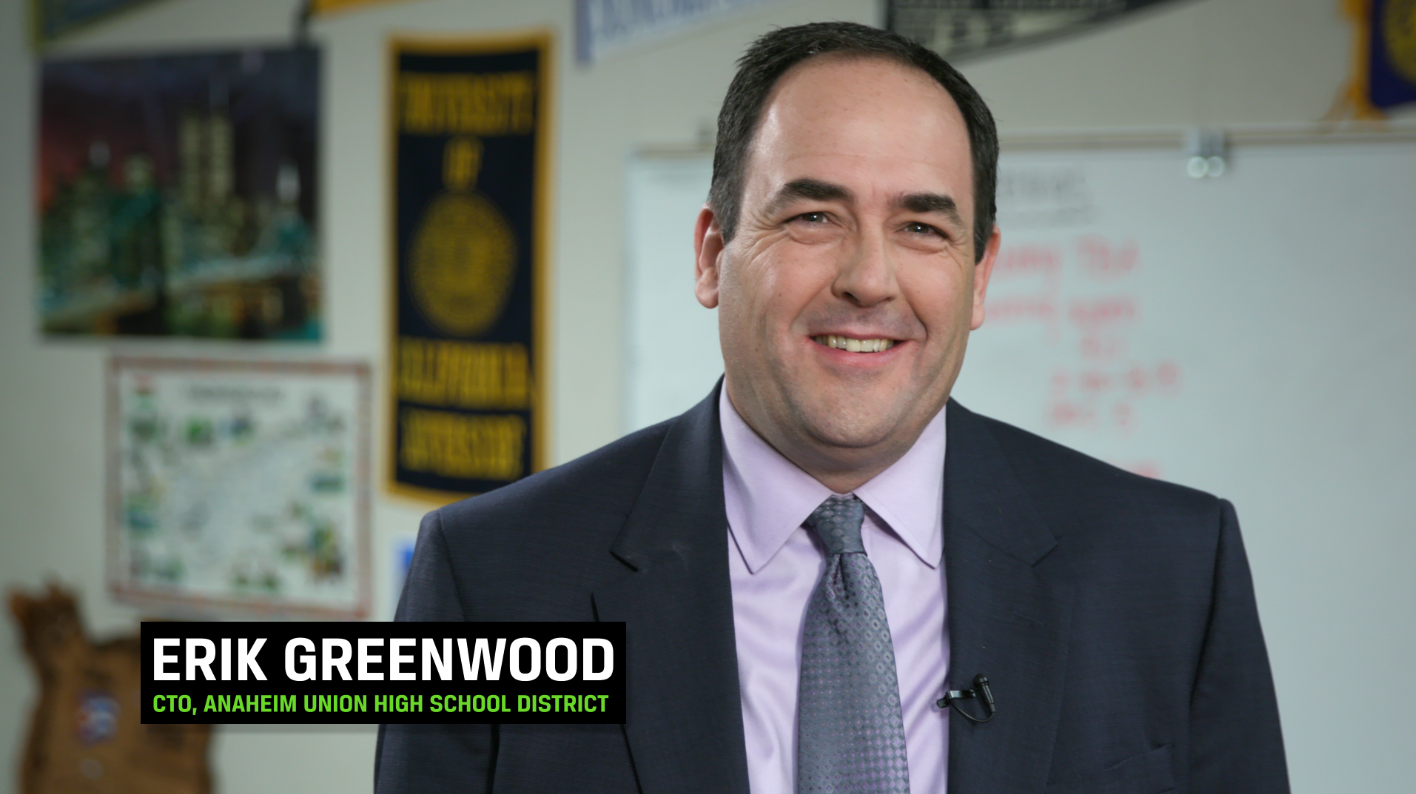

Absolute Visibility をお客様が選択する理由

"Absolute と同社の Student Technology Analytics によって、デバイスがいつどのように使用されているかを確認し、その情報を生徒の成績と関連付けることができます。"

Erik Greenwood 氏

アナハイム統合高等学校区 CTO

Absolute のコンポーネント

Absolute Visibility は、お客様のデバイスを明確に可視化します。Absolute Secure Endpoint の全コンポーネントをご覧いただき、お客様のニーズに合ったサービス層をご確認ください。Absolute Control™ と Absolute Resilience™ をご覧いただき、どのサービス層がお客様に適しているかをご確認ください。

デモおよびお問い合わせはこちら